![]()

เรียกได้ว่า โลกทุกวันนี้เต็มไปด้วยความสับสนวุ่นวาย และสามัญสำนึกพื้นฐานแห่งความเป็นมนุษย์นั้นลดน้อยถอยลงไปเรื่อย ๆ โดยเราจะเห็นได้จาก พื้นที่บางพื้นที่ ซึ่งถือเป็นพื้นที่อันสงวนไว้เพื่อความปลอดภัยและมนุษยธรรม เช่น โรงพยาบาล ที่แม้ในยามศึกสงคราม ก็ยังมี “กฎหมายมนุษยธรรมระหว่างประเทศ” ที่สืบเนื่องมาจากอนุสัญญาเจนีวา โดยระบุเอาไว้อย่างชัดเจนว่า “โรงพยาบาลต้องไม่ถูกคุกคาม” เนื่องจากเป็นสถานที่สำหรับการช่วยเหลือชีวิตคน

แต่จากภาพข่าวที่เราเห็นปรากฏอยู่ตามสื่อต่าง ๆ ที่ผ่านมา ก็พบว่ามักจะมีพฤติกรรมการคุกคามโรงพยาบาลอยู่เสมอ ๆ เช่น การยกพวกตีกันในโรงพยาบาล การทำร้ายบุคลากรทางการแพทย์ หรือถึงขั้นลอบวางระเบิดในโรงพยาบาล ก็เคยมีมาแล้ว ซึ่งสิ่งเหล่านี้ถือเป็นสิ่งที่บ่งชี้ได้ว่าสภาพสังคมในปัจจุบันกำลังกำลังเสื่อมทรามลงไปเรื่อย ๆ และเทคโนโลยีระบบรักษาความปลอดภัยคือสิ่งที่จะยิ่งทวีความสำคัญมากขึ้นเรื่อย ๆ ในฐานะที่เป็นอุปกรณ์เพื่อปกป้องคนดี เพื่อคลี่คลายคดี รวมถึงเพื่อเป็นการรักษาความยุติธรรมให้คงอยู่ในสังคมมนุษย์ต่อไป

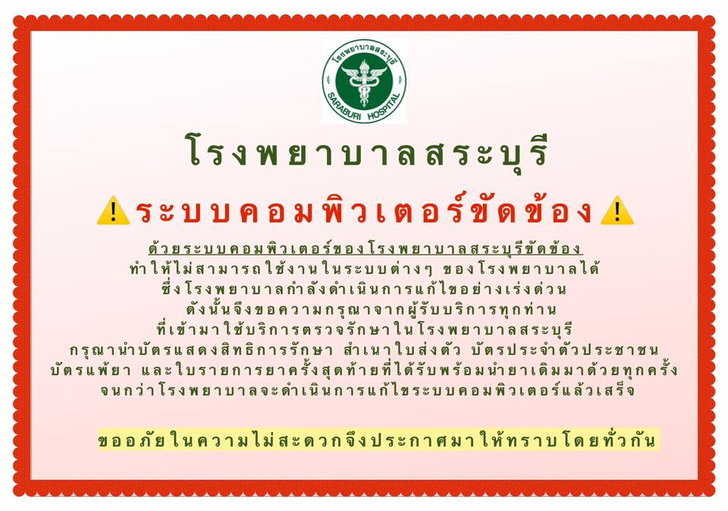

โดยเมื่อไม่นานมานี้ อย่างที่เราได้ทราบข่าวที่ไม่น่าจะเกิดขึ้นได้ นั้นก็คือเหตุการณ์ การโจมตีระบบฐานข้อมูลของ โรงพยาบาลสระบุรี ซึ่งถือเป็นพฤติกรรมที่ชาวโลกต่างประณาม เนื่องจากพฤติกรรมนี้ ไม่ต่างอะไรกับการจับคนไข้มาเป็นตัวประกัน เพื่อเรียกค่าไถ่ สูงถึง 63,000 ล้านบาท

ซึ่งกระบวนการติดตามตัวคนร้ายมานำเนินคดีนั้น ก็คงต้องว่ากันไปตามขั้นตอนของเจ้าหน้าที่ตำรวจ แต่ในส่วนของ Security Systems Magazine ในฐานะที่เราเป็นผู้ซึ่งอยู่ในแวดวงของเทคโนโลยีระบบรักษาความปลอดภัย ก็อยากจะข้อนำเสนอข้อมูลที่เป็นประโยชน์ และถอดบทเรียนที่เกิดขึ้นจากกรณีนี้ เพื่อไม่ให้เกิดขึ้นซ้ำสอง จนสร้างความเสียหายและมีผลกระทบต่อชีวิตและทรัพย์สินของคนผู้บริสุทธิ์

รูปแบบการโจมตีระบบฐานข้อมูลของ โรงพยาบาลสระบุรี

ซึ่งการโจมตีฐานข้อมูลของโรงพยาบาลสระบุรีที่เกิดขึ้นนั้น เป็นการโจมตีด้วย Ransomware ซึ่งถือเป็นมัลแวร์ (Malware) ประเภทหนึ่งที่มีการทำงานแตกต่างจากมัลแวร์ประเภทอื่นๆ คือไม่ได้ถูกออกแบบมาเพื่อขโมยข้อมูลของผู้ใช้งานแต่อย่างใด แต่จะทำการเข้ารหัสหรือล็อกไฟล์ไม่ว่าจะเป็นไฟล์เอกสาร รูปภาพ วิดีโอ จนทำให้ผู้ใช้งานหรือเจ้าของบัญชีไม่สามารถเปิดไฟล์ใด ๆ ได้เลยหากไฟล์เหล่านั้นถูกเข้าด้วยรหัส

โดยที่การปลดล็อคจะต้องใช้คีย์ในการกู้ข้อมูลคืนมา ซึ่งสิ่งนี้เองคือสิ่งที่ทำให้ ผู้ใช้งานจะต่อจ่ายเงินตามข้อความที่ “เรียกค่าไถ่” โดยจะแสดงให้เห็นหลังไฟล์ถูกล็อคเข้ารหัสเรียบร้อยแล้ว การเรียกค่าไถ่ก็จะแตกต่างกันไป โดยเบื้องต้นมีราคาอยู่ที่ $150–$500 โดยประมาณ

ซึ่งการชำระเงินจะต้องทำการผ่านระบบที่มีความยากต่อการตรวจสอบหรือติดตาม เช่น การโอนเงินผ่านทางอิเล็กทรอนิกส์, Paysafecard หรือ Bitcoin เป็นต้น แต่อย่างไรก็ตามการชำระเงินก็ไม่ได้หมายความว่าผู้ไม่หวังดีจะส่งคีย์ที่ใช้ในการปลดล็อคไฟล์ให้กับผู้ใช้งานเสมอไป บางครั้งแม้ว่าจะจ่ายเงินไปแล้ว ไฟล์สำคัญต่าง ๆ เหล่านั้นอาจจะไม่สามารถนำกลับมาใช้งานได้อีกเลย

ในกรณีของผู้ไม่หวังดีจะใช้วิธีการผ่านช่องทางต่างๆ ดังนี้

1. แฝงมาในรูปแบบเอกสารแนบทาง Email

สำหรับการแฝงตัวเข้ามาในรูปแบบที่พบเจอมากที่สุดคือการส่งไฟล์เอกสารแนบมาใน Email ซึ่งจะเป็น Email ที่หากดูเผิน ๆ ก็อาจจะแยกไม่ออก เพราะโดยมักจะแอบอ้าง องค์กร หรือสถานบัน ที่ดูน่าเชื่อถือ เช่น ส่งมาในนามของธนาคาร หน่วยงานราชการ เป็นต้น รวมถึงจดหมายมักจะขึ้นต้นประโยคอย่างเป็นทางการว่า “Dear Valued Customer”, “Undelivered Mail Returned to Sender”, “Invitation to connect on LinkedIn.” เป็นต้น

ส่วนไฟล์ที่แนบมาใน Email ก็เป็นไฟล์พื้นฐานที่คล้ายกับไฟล์ที่เราใช้กันเป็นปกติโดยทั่วไปเช่น “.doc” หรือ “.xls” ซึ่งทำให้ผู้ใช้งานอาจจะไม่รู้สึกผิดสังเกต แต่เมื่อดูดี ๆ ไฟล์นั้นอาจจะมีนามสกุล .exe ซ่อนอยู่ เช่น “Paper.doc.exe” ซึ่งหากดูแผ่นก็อาจจะเข้าใจไปว่าเป็นไฟล์ “Paper.doc” และหลงกลกดเปิดไฟล์ที่เป็นอันตราย

2. แฝงตัวมาในรูปแบบของ Malvertising (โฆษณา)

ส่วนในอีกลักษณะหนึ่ง จะเป็นการแฝงตัวมาในรูปแบบของการโฆษณา ไม่ว่าจะเป็นโฆษณาที่ฝังมากับ ซอฟต์แวร์หรือตามหน้าเว็บไซต์ต่าง ๆ ซึ่งถ้าหากเราหลงกลคลิ๊กเข้าไป ก็จะเชื่อมโยงไปยังเว็บไซต์อันตรายและอาศัยช่องโหว่ของซอฟต์แวร์ จนทำให้ผู้ใช้งานตกเป็นเหยื่อของมิจฉาชีพเพราะการรู้เท่าไม่ถึงการณ์

วิธีการป้องกัน Ransomware

1. องค์กรจะต้องมีระบบการสำรองข้อมูล (Backup) อยู่เป็นประจำ สม่ำเสมอ ซึ่งหากถูกโจมตีฐานข้อมูล ก็จะไม่เกิดผลกระทบมากนักเนื่องจากมีการสำรองข้อมูลเอาไว้อยู่เสมอ รวมถึงในส่วนของการสำรองข้อมูล ก็ควรจะจัดทำบนอุปกรณ์นอกเครือข่าย เพื่อป้องการการที่ฐานข้อมูลสำรองถูกโจมตีจากมิจฉาชีพ เช่น Cloud Storage, External Hard Drive, USB Flash Drive เป็นต้น

2. ต้องมีการอัพเดทระบบปฏิบัติการและซอฟต์แวร์ที่ใช้ในเครื่องอยู่เสมอ เพราะจะช่วยป้องกันการถูกโจมตี เนื่องจากการโจมตีมักจะอาศัยช่องโหว่ของตัวซอฟต์แวร์เป็นเครื่องมือ โดยเฉพาะอย่างยิ่งใน Adobe Flash, Microsoft Silverlight และเว็บเบราว์เซอร์ ถือเป็นซอฟต์แวร์ที่ทุกหน่วยงานควรจะติดตามและอัปเดตให้เป็น Version ปัจจุบันอยู่ตลอด

3. มีความจำเป็นอย่างยิ่งที่ควรจะมีการติดตั้งโปรแกรมป้องกันมัลแวร์ (Anti-malware) ลงบนเครื่องคอมพิวเตอร์ ซึ่งจะถือเป็นผู้ช่วยสำคัญในการรักษาความปลอดภัย และป้องกันการเข้าสู่เว็บไซต์ที่อาจจะเป็นอันตราย รวมถึงยังช่วยตรวจสอบไฟล์ทั้งหมดที่ดาวน์โหลดว่ามีความไม่ชอบมาพากลหรือไม่อย่างไร

4. ในการใช้งาน Email ควรที่จะมีความรอบคอบ ไม่ประมาท และตรวจสอบอยู่เสมอว่ามีสิ่งผิดปกติแอบแฝงเข้ามาหรือไม่ เพราะถือเป็นอีกประตูหนึ่งที่มิจฉาชีพจะแฝงตัวเข้ามาหลอกลวงให้ผู้ใช้งานหลงกล จนสายเกินแก้

5. ควรมีฝ่าย IT ที่ดูแลเรื่องระบบการรักษาความปลอดภัย โดยจะต้องติดตามข่าวสารเกี่ยวกับการคุกคามไซเบอร์ที่เกิดขึ้นในปัจจุบันอยู่เสมอ เพื่อที่จะได้ตั้งรับให้ทันสถานการณ์และไม่ตกเป็นเหยื่อของเหล่ามิจฉาชีพ จนนำมาซึ่งปัญหายุ่งยากวุ่นวายในภายหลัง

และทั้งหมดนี้ก็คือการถอดบทเรียนระบบรักษาความปลอดภัยฐานข้อมูล กรณีการโจมตีฐานข้อมูลของ โรงพยาบาลสระบุรี ซึ่งทางทีมงาน Security Systems Magazine ขอส่งกำลังใจไปถึงบุคลากรทางการแพทย์ทุกท่าน และขอแสดงความเห็นใจกับสิ่งที่เกิดขึ้นโดยขอให้ทุกอย่างคลี่คลายไปในทางที่ดี

นอกจากนี้ เหตุการณ์ดังกล่าวถือเป็นบทเรียนสำคัญของประเทศไทย ในกรณีของการโจมตีฐานข้อมูล ซึ่งแสดงให้เราเห็นว่าสิ่งเหล่านี้ไม่ใช่เรื่องไกลตัวอีกต่อไปแล้ว และถึงเวลาที่เราจะต้องหันกลับมาใส่ใจเรื่องระบบรักษาความปลอดภัยฐานข้อมูลองค์กรที่มีความเสี่ยงในการถูกโจมตี

เรียบเรียงโดยทีมงาน Security Systems Magazine

แหล่งข้อมูลเพิ่มเติม

www.it.chula.ac.th

เครดิตรูปภาพ

www.pexels.com