![]()

หนึ่งในปัจจัยสำคัญของการรักษาความปลอดภัยในองค์กร โดยเฉพาะอย่างยิ่งฝ่ายบริหารการเงิน คือ การป้องกันการเข้าถึงระบบจากผู้ที่ไม่มีสิทธิ รวมถึงการให้สิทธิแก่ผู้ที่ควรมีอย่างเหมาะสม

การเข้าระบบในเชิงปริมาณ (จำนวนระบบ) และเชิงคุณภาพ (จำนวนสิทธิพิเศษ) ควรสอดคล้องกับความสัมพันธ์ของหน้าที่และความรับผิดชอบของแต่ละบุคคลากรในองค์กร การให้และเพิกถอนสิทธิควรทำโดยกลไกอัตโนมัติซึ่งมีการยืนยันการตัดสินใจและยินยอมในแต่ละขั้นตอน

ระบบควบคุมการเข้าถึงทรัพยากร หรือ resource access system ควรจัดการ session ให้แต่ละบุคคลรวมถึงเปิดให้หัวหน้างานสามารถเข้าตรวจสอบได้ด้วย นอกจากนี้ ระบบควรสนับสนุนการใช้งานแบบ single sign-on ซึ่งช่วยอำนวยความสะดวกในการ log-in เข้าหลาย ๆ ระบบด้วยการยืนยันตนเพียงครั้งเดียว

เมื่อมีผู้ใช้พยายามเข้าถึงข้อมูลสำคัญหรือข้อมูลทรัพยากรเชิงกลยุทธ์ของบริษัท ระบบควรมีกลไกในการตรวจสอบว่าบุคคลนั้นมีสิทธิเข้าถึงข้อมูลเหล่านั้นหรือไม่ อีกทั้งระบบควรเรียกร้องให้ผู้ใช้ยันยืนตนด้วยวิธีการอื่นเพิ่มเติมอีกด้วย ซึ่งอาจจะใช้ software token (เช่น tokenที่สร้างจากแอพพลิเคชั่นบนมือถือ) หรือ hardware token (token จากอุปกรณ์เฉพาะ) ได้เช่นกัน เพื่อให้สอดคล้องกับกระบวนการรักษาความปลอดภัยซึ่งต้องการการยืนยันอย่างน้อย 2 จาก 3 ขั้น ประกอบด้วย ตัวเลือกหลัก และ ตัวเลือกที่ต้องมี หรือตัวเลือกที่ต้องรู้

ทั้งหมดนี้ ไม่ใช่เป็นแค่ความฝัน แต่เป็นจริงได้ด้วย Comarch Identity and Access Management system (Comarch IAM) ซึ่งจัดสรรความสามารถทั้งหมดนี้ให้ท่านได้

แม้ว่าในอดีตที่ผ่านมา IAM ถูกจำกัดใช้เฉพาะในองค์กรขนาดใหญ่เนื่องจากความซับซ้อนและความยุ่งยากในการติดตั้งและพัฒนา แต่ในปัจจุบัน IAM สามารถนำมาใช้กับองก์กรขนาดเล็กได้แล้ว โดยสามารถเลือกรูปแบบการติดตั้งได้หลากหลาย ไม่ว่าจะเป็นการติดตั้งในระบบ server ที่มีอยู่แล้วในองค์กร (on-premise) หรือติดตั้งบน private cloud หรือ global cloud เป็นต้น ด้วยข้อเสนอที่หลากหลายนี้ ทำให้ IAM ตอบโจทย์ความต้องการในการจัดการข้อมูลองค์กรให้กับธุรกิจขนาดต่าง ๆได้อย่างเหมาะสม

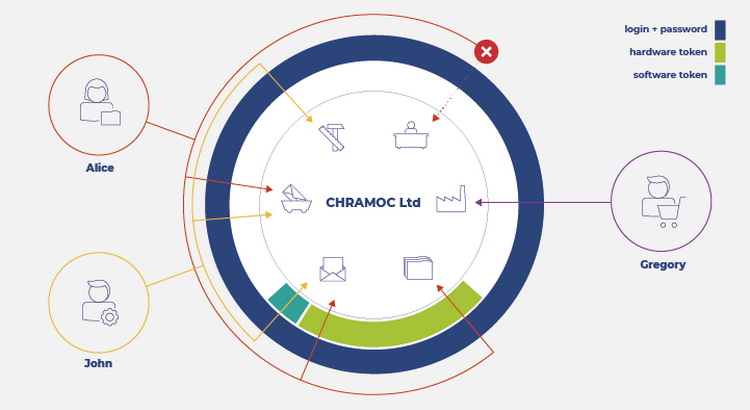

สมมติว่าพนักงาน 2 ท่านของบริษัท Chramoc – John และ Alice

John เป็นพนักงานใหม่ ทำหน้าที่วิศวกรการผลิต ดังนั้นเค้าจึงต้องการเข้าถึงระบบวิศวกรรม ระบบพนักงานและระบบ payroll ส่วน Alice เพิ่งได้รับการเลื่อนตำแหน่งจากที่ปรึกษาลูกค้าเป็น HR เป็นผลให้สิทธิในการเข้าระบบ advisory ของเธอถูกยกเลิก และได้สิทธิในการเข้าถึงข้อมูลพนักงานและค่าตอบแทนแทน

ในการเข้าสู่ระบบ ทั้ง John และ Alice จะต้อง log-in ด้วย user name และ password โดยกำหนดให้การเข้าระบบ payroll ของ John จะต้องใช้ software token ในขณะที่การเข้าดูข้อมูลพนักงานและ payroll ของ Alice จะต้องใช้ hardware token

ทีนี้ลองนึกภาพว่า Gregory ซึ่งเป็นลูกค้าของบริษัทอยากจะตรวจสอบคำสั่งซื้อของเค้าซึ่งอยู่ในระบบส่วนลูกค้า

จะเห็นว่าทั้ง 3 คนต่างอยากจะเข้าสู่ระบบต่าง ๆ ของบริษัท แต่ด้วยความต้องการที่แตกต่างกันแม้ว่าจะมีบางส่วนที่ซ้อนทับกันก็ตาม การให้สิทธิเข้าถึงระบบก็จะแตกต่างกัน ตามภาพที่แสดงข้างล่างนี้

ต่อมาถ้าเกิด John หรือ Alice ต้องการลาพักร้อนโดยให้สิทธิของเค้าแก่พนักงานท่านอื่นในช่วงที่ลา หรือ Gregory อยากจะ log-in เข้าสู่ระบบโดยใช้การยืนยันตัวตนจากระบบภายนอก เช่น Google หรือ Facebook ล่ะ

แน่นอนทั้งหมดนี้สามารถทำได้ด้วย IAM Class Solution

นอกจากนี้แล้ว IAM ยังรองรับในส่วนของ Administrator และ Auditor ซึ่งมาพร้อมกับฟังก์ชันควบคุมและการจัดการงานอย่างมากมาย อาทิเช่น สิทธิในการจัดการเต็มรูปแบบ (full control) ความสามารถในการกำหนด password policy การสร้างตารางงาน การ import และ exportข้อมูล การสร้างรายงาน การเปรียบเทียบตำแหน่งหน้าที่ต่าง ๆ ในระบบ รวมถึงการให้สิทธิต่าง ๆ

ฟังก์ชันต่าง ๆเหล่านี้ทำให้การปกป้องข้อมูลส่วนบุคคลเป็นไปอย่างมีประสิทธิภาพอีกทั้งอย่างเป็นไปตามมาตรฐานและรองรับข้อกำหนดต่าง ๆ เช่น GDPR

นอกเหนือจากการตั้งค่า password ตามมาตรฐานแล้ว การยืนยันตนเพิ่มอีกขั้นโดยใช้ token หรือ biometric ยังสอดคล้องกับนโยบายการตรวจสอบผู้เข้าใช้ระบบสำคัญ ๆ อย่างเช่น ระบบการเงิน ระบบพนักงาน หรือระบบสิทธิบัตรต่าง ๆ การยืนยัน 2 ขั้นนี้เป็นที่รู้จักดีในชื่อ 2-Factor Authentication (2FA) ซึ่งรวมถึง token ที่สร้างจากแอพพลิเคชัน อย่าง Comarch tPro Mobile ที่มีการพัฒนาสอดคล้องกับมาตรฐาน Payment Services Directive (PSD2) ช่วยให้มั่นใจได้ว่าคำสั่งของคุณได้รับความปลอดภัยในทุกขั้นตอน อีกทั้งยังรวดเร็วเพียงแค่วินาทีเดียวในการสร้าง token จากแอพพลิเคชันผ่านโทรศัพท์มือถือ

จากที่กล่าวมาข้างต้นเป็นการปรับปรุงฟื้นฟูความปลอดภัยของข้อมูลที่ทำได้ในทุกองค์กร อีกทั้งยังเพิ่มความสะดวกสบายในการทำงานและส่งเสริมการจัดสรรทรัพยากรภายในบริษัทอย่างมีประสิทธิภาพอีกด้วย ถือเป็นก้าวสำคัญที่ทุกองค์กรควรเริ่มทำ

![]()

Comarch (Thailand) Company Limited

No.3, Promphan 3 Building, Unit No.1709-1710

Ladprao Soi 3, Ladprao Rd., Chom Phon, Chatuchak

Bangkok 10900, Thailand